Els protocols de seguretat dels connectors i CMS

Focus 3: Protocols de seguretat de connectors i CMS

En els insights que hem publicat durant les darreres setmanes, ens hem centrat en alguns dels aspectes principals relatius a la seguretat d'un lloc web, un comerç electrònic o un bloc. Entre aquests recordem per exemple l'allotjament d'un lloc, una variable fonamental per garantir el perfecte funcionament del sistema les 24 hores del dia, però com passa sovint a la xarxa, la imatge completa només es pot obtenir unint més peces del trencaclosques, per la qual cosa no n'hi ha prou amb quedar-se només amb l'allotjament o només amb el manteniment ordinari. N'hi ha d'altres factors que determinen la seguretat d'un lloc web, i entre aquests hem d'incloure els protocols dels plugins i plataformes del Sistema de Gestió de Continguts, des de WordPress fins a Joomla!. Els connectors i el CMS poden arribar a ser la porta d'entrada a atacs i programari maliciós, amb evidents repercussions negatives pel que fa a l'eficiència del lloc i la pèrdua de dades. Vegem, doncs, com prevenir aquests escenaris i, abans, quines són les millors pràctiques a implementar.

QUÈ SÓN ELS PLUGINS I A QUINS PERILLS EXPOSEN EL TEU LLOC

El mercat dels complements, en els darrers anys, ha experimentat un auge impressionant, gràcies a l'apreciació del públic i la familiaritat que molts usuaris han guanyat cap a aquestes integracions. Un simple clic i el connector està instal·lat i actiu, preparat per ampliar i ampliar les possibilitats operatives del lloc web. Des del butlletí fins al banner de consentiment al tractament de dades, des de la clonació de continguts fins a l'optimització d'imatges, hi ha centenars i centenars de plugins per a qualsevol tipus de necessitat. Són les mateixes empreses i els mateixos desenvolupadors de programari i programes informàtics els que posen a disposició les funcions dels seus productes també en format de complement. Això permet als usuaris, fins i tot els menys experimentats, implementar el programa des del tauler d'administració del CMS, per exemple per vendre un producte en línia.

En conclusió, Els avantatges dels complements són molts, fins al punt de fer quasi indispensables aquestes eines. Però al costat dels beneficis hi ha un problema que s'ha d'entendre i gestionar correctament: la seguretat. Per quins motius els connectors poden convertir-se en un perill per al vostre projecte digital? Intentem respondre amb una breu llista de casos recurrents:

- el connector ja no ve actualitzat, i això crea un defecte que els pirates informàtics poden aprofitar al seu avantatge, "entrant" al lloc i inserint línies de codi maliciós (per redirigir productes, enquestes, per eliminar pàgines senceres, etc.)

- ve el connector original copiat i manipulat, només per penjar-se a un lloc creat per un cracker amb el propòsit d'enganyar la gent perquè cregui que està baixant el connector real. En aquest moment, instal·lar el connector corre el risc de comprometre tot el lloc.

- ve el connector esborrat des del directori oficial, però roman instal·lat al vostre lloc. Aquesta eventualitat passa sovint a WordPress, el CMS més utilitzat i famós del món. En poques paraules, l'equip que hi ha darrere de WordPress pot decidir eliminar un connector del directori oficial quan troba incompatibilitats o altres elements destacables. En aquest moment, el connector ja no s'actualitzarà, i això, de nou, posarà en perill aquells que encara utilitzen aquest connector al seu lloc web.

COM ANALITZAR PLUGINS I ESTÀNDARDS DE SEGURETAT

Hi ha diversos les millors pràctiques que es pot implementar per augmentar la seguretat del lloc sense renunciar a la comoditat dels connectors. Encara que actualment no hi ha un protocol universal per al desenvolupament de plugins que garanteixi la seva autenticitat i qualitat, sens dubte no falten les precaucions que tots hem de seguir. Com més certeses tinguem, més alt serà l'estàndard de seguretat del connector, menys certeses trobem, més gran serà el risc de reduir les defenses immunitàries del lloc un cop instal·lat el connector. L'anàlisi per tant, cal tenir en compte els punts següents:

- data de l'última actualització del connector (si està obsolet, el risc augmenta, si és recent, el risc disminueix)

- compatibilitat amb l'última versió de WordPress o un altre CMS

- comentaris de persones que han baixat el connector

- documentació tècnica disponible

- comentaris dels usuaris i respostes dels desenvolupadors

- lloc web oficial del connector o de l'empresa que l'ha desenvolupat

No cal dir que una comprovació feta amb una mica de sentit comú permet entendre amb una certa precisió si el plugin és fiable o no. Les crítiques són negatives? El desenvolupador no respon a les preguntes? Falten els documents requerits? La data de l'última actualització va ser fa uns anys? Millor deixar-ho en pau...

LA SEGURETAT D'UN SISTEMA DE GESTIÓ DE CONTINGUT

Ara que hem vist amb detall els requisits per identificar un complement segur, passem al tema del Sistema de Gestió de Continguts, és a dir, el sistema d'administració de continguts d'un lloc o espai virtual (pàgina de destinació, fòrum, blog, etc.). Aquí també caldria no una guia sinó un llibre sencer, perquè cada CMS és diferent dels altres, i s'han assolit uns estàndards de seguretat més o menys alts per a cada CMS, en funció de l'actualització que s'utilitzi actualment. Si recentment hem arribat a la versió 5.0 per a WordPress, per exemple, per a Joomla! encara estem al 3.9, mentre que per a Magento estem a prop del 2.4. Avís, això no vol dir que la seguretat sigui més gran si el número de versió és més alt: alguns CMS simplement van néixer més tard, així que cal conèixer bé l'evolució de cadascun i interpretar els estats d'ànim de la xarxa, llegint el que s'escriu sobre l'última actualització.

És evident que no serà només en això que basarem les nostres prediccions. Si volem treure el màxim de seguretat, hem d'esforçar-nos per mantenir la plataforma CMS actualitzada a la darrera versió: com més ens allunyem de l'última actualització publicada, majors seran els riscos per a la seguretat del lloc, de nou a causa dels forats que es creen i en els quals algú pot caure.

Com actualitzar un CMS sense córrer riscos

L'actualització d'un CMS no és una operació que s'ha d'abordar a la lleugera, sobretot si es tracta d'una versió important (com la darrera versió de WordPress). La millor estratègia és fer-ho Feu una còpia de seguretat de les vostres dades just abans de descarregar i instal·lar la nova versió. Això es deu al fet que podria haver-hi un conflicte entre el tema i el CMS, o entre el connector i el CMS, amb el risc de perdre contingut, traduccions, imatges i molt més. Per a la funció de còpia de seguretat si us plau, consulteu el capítol anterior dedicat al manteniment ordinari i extraordinari d'un lloc.

CMS COMUNS, GESTIÓ DEL PROPIETARI O LLOCS WYSIWYG?

L'última pregunta que us volem fer pel que fa a la seguretat es refereix a la diferència entre els CMS habituals (precisament WordPress, Magento, Joomla! i altres), els anomenats sistemes de gestió propietaris i llocs web del tipus "el que veus és el que obtens" (de Jimdo a Wix passant per Weebly i altres). Aquí teniu un resum de l'enfocament de seguretat de cada alternativa, tal com es reflecteix en les nostres dècades d'experiència en l'àmbit del desenvolupament i manteniment de llocs web.

- CMS comú: com hem vist, la responsabilitat de configurar un entorn saludable i segur recau en mans de l'equip que treballa en les actualitzacions de CMS, però també en la puntualitat dels que controlen les actualitzacions de CMS i complements.

- Gestió propietària: si el lloc està desenvolupat amb plataformes o codis propietat d'una agència web o d'un webmaster, la seguretat passa pràcticament íntegrament a mans de la persona de contacte de torn, que haurà de garantir el compliment íntegre dels estàndards de protecció adequats.

- Llocs El que veus és el que obtens: aquestes solucions representen un encreuament entre els CMS més populars i els sistemes de gestió privats, perquè permeten a l'usuari controlar i gestionar el seu propi lloc simplement arrossegant i deixant anar el contingut a la pàgina. Responsables de la seguretat, en aquest cas, són les empreses que desenvolupen solucions WYSIWYG, però aneu amb compte, ja que segons el pla de subscripció, l'assistència podria ser suficient, bona o gairebé totalment absent.

La nostra tercera entrega acaba aquí. El següent estudi se centrarà en un tema de gran actualitat: tractament de dades i responsabilitats personals cap als usuaris que visiten el nostre lloc web, comerç electrònic o bloc de bona fe. Preparat? Segueix-nos, fins aviat!

També us pot interessar:

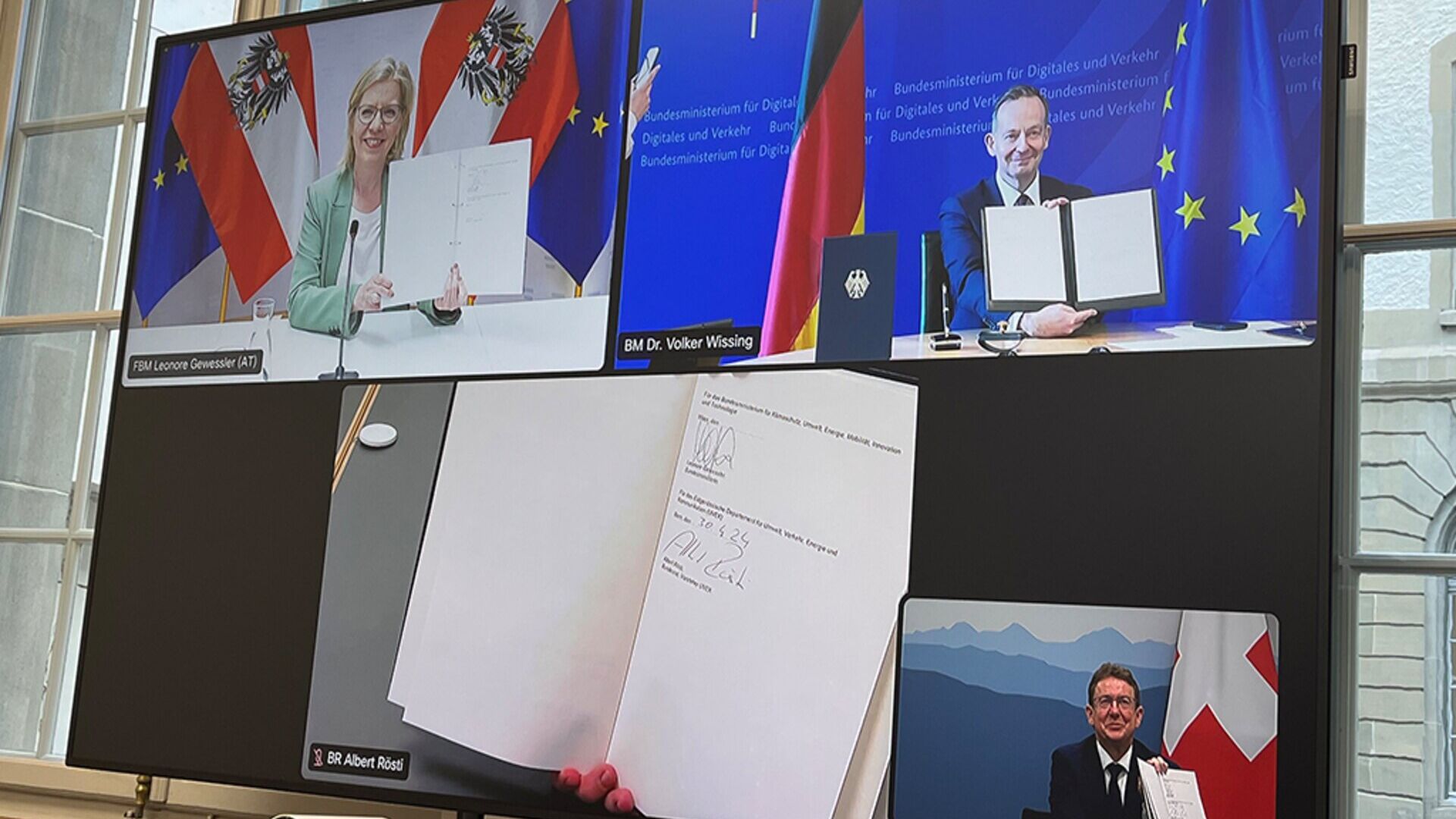

Àustria, Alemanya i Suïssa per ferrocarrils de càrrega "més innovadors".

Els ministres de DACH Leonore Gewessler, Volker Wissing i Albert Rösti: la introducció de l'aparellament automàtic digital és un element clau

Persuasió o manipulació? Gènesi i impacte històric de les relacions públiques

Així és com les Relacions Públiques, des del diàleg sofisticat de l'antiga Grècia fins a l'era digital actual, segueix oferint innovació contínua

Joves i criptomonedes: com esbrinar més sobre Bitcoin...

Introduir els nens a les monedes digitals i Blockchain pot ser un esforç emocionant, donada la seva afinitat per la tecnologia i la innovació.

“El pacient al centre”: una gran esperança i una reunió al Senat

El tema de la importància de la innovació en dispositius mèdics per a l'assistència sanitària europea serà explorat el 15 de maig a Roma per experts i polítics.

per Alberto NicoliniEditor de districtbiomedicale.it, BioMed News i Radio Pico